HOME → ARTICLES → Industria 4.0 y Ciber Seguridad en las Fundiciones

President

CMH Manufacturing Company

www.cmhmfg.com

McKinsey define a la industria 4.0 como “la siguiente fase en la digitalización del sector de manufactura, impulsado por cuatro disrupciones: el asombroso aumento en los volúmenes de datos, el poder computacional y conectividad, especialmente nuevas redes de área extensa y baja potencia; el surgimiento de las capacidades de análisis y e inteligencia empresarial (Business Intelligence “BI”); nuevas formas de interfase hombre-máquina como las pantallas táctiles y los sistemas de realidad aumentada; y mejoras en la transferencia de instrucciones digitales al mundo físico, como la impresión 3D y robótica avanzada.”

La Industria 4.0 y la IIoT (Internet de las cosas Industrial) va a cambiar la forma de hacer negocio de las fundiciones. En las fundiciones tradicionales los departamentos de informática (IT) y de Ingeniería de operaciones (OT) eran cuartos traseros con cablería y que utilizaban acrónimos que nadie de la gerencia comprendía. Estas dos áreas de especialización tienen diferentes prioridades y objetivos que llevan a lograr la pieza terminada. Hoy ya no podemos manejarnos así. En la Industria 4.0 y la IIoT se crean y comparten cantidades ingentes de datos de las operaciones de fundición como, por ejemplo:

Esta amplia cantidad de información será compartida mediante IoT, la nube, hilos digitales y análisis de datos en tiempo real. Confiaremos en nuestras computadoras, laptops y dispositivos electrónicos de mano para hacer memos y comunicarnos cara a cara. Obviamente, necesitamos reforzar nuestra seguridad cibernética.

Toda esta nueva tecnología y flujo de datos, ha dado a los criminales nuevas formas de atacarnos y robarnos. Los ciber ataques son una amenaza real independientemente del tamaño de su negocio. Conozco de esto de primera mano porque la cuenta bancaria de mi compañía fue asaltada por ciber ladrones. Este penoso incidente es prueba de que los ciber criminales son innovadores, organizados y no tienen moral. Dicho esto, su defensa debe ser aun más creativa y organizada. A pesar de esta nueva amenaza, muchas fundiciones se toman su tiempo en actuar, pensando que están bien protegidas o bien, que esto no les sucederá a ellas. No hay una fórmula simple para proteger los datos de su fundición. Debemos combinar seguridad tecnológica con una cultura de seguridad en el trabajo y de capacitación a los empleados.

Las Fundiciones deben adoptar un enfoque universal a la ciber seguridad de la Industria 4.0; un método de funcionamiento seguro que incluye personas, procesos y tecnología. Deben desarrollar un plan de seguridad e identificar los mayores riesgos a las operaciones de la fundición a las que nos referimos previamente. Algunas de las preguntas son:

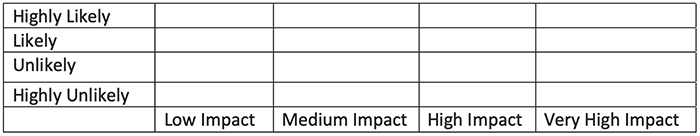

Crear una matriz de riesgos tradicional es una buena manera de planificar por si hay una falla. Como ejemplo:

Una vez completada la matriz para todas las operaciones de la fundición, pueden monitorearse los eventos en tiempo real y emitir un informe que indique el riesgo. Luego consejos sobre cómo mejorar sus procedimientos e implementar una Industria 4.0 de manera segura en su fundición.

Aunque sin ordenarlos por importancia, debajo hay una lista de algunas debilidades encontradas en las operaciones de mi fundición:

Ahora que se identificaron los riesgos, debemos desarrollar procedimientos de seguridad. Debido a la criticidad de la ciberseguridad, se creó la Agencia de Ciberseguridad e Infraestructura de Seguridad (Cybersecurity and Infrastructure Security Agency - CSISA) por el gobierno federal de los EE. UU. Su catálogo está disponible en https://www.cisa.gov/ publication/cisa-services-catalog

Adicionalmente, en Dic/04/2020 el Congreso aprobó la Ley Nº:116- 207 “The Internet of Things Cybersecurity Act of 2020”. Este proyecto de ley requiere que el National Institute of Standards and Technology (NIST) y la Office of Management and Budget (OMB) tomen acciones específicas para aumentar la ciberseguridad de los dispositivos con Internet de las Cosas (IoT). IoT es la extensión de la conectividad de internet a los dispositivos físicos y objetos diarios. Otros trabajos de marco de referencia y estándares como IEC 62443, ISO 27001 y 27002, NIST Special Publication 800-82 y el marco de referencia NIST para la mejora de la infraestructura crítica de Ciberseguridad se crearon como guías.

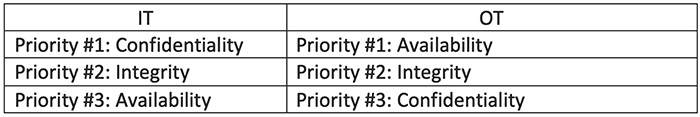

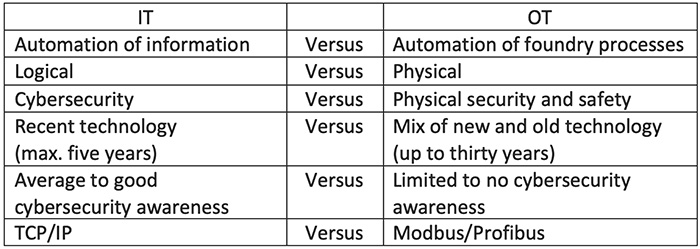

Aunque tanto la tecnología de la información (IT) como la tecnología de operaciones (OT) son importantes, los gerentes de la fundición deben marcar una clara distinción entre la gestión de IT y la de OT. Esto puede ser difícil ya que las prioridades de IT y OT a veces son diferentes.

Las tablas debajo ilustran como pueden diferir en nueve puntos clave:

Ahora que identificamos las diferencias clave entre IT y OT, el gerente de la fundición debe:

Para ayudar al fortalecimiento de la seguridad OT, los fabricantes de equipamiento que quieran asistir a las fundiciones a implementar la Industria 4.0/IIoT deben proveer hardware, programación de PLC, de interfaz hombre máquina, software y trabajo en red que brinde segmentación y segregación entre los sistemas de fundición y los usuarios no autorizados. Desafortunadamente, cuantos más sistemas conecta, más expuestas y vulnerables se vuelven las capas más sensibles de manufactura. A menos que se aísle específicamente, como los dispositivos están interconectados, un dispositivo de IIoT comprometido puede dar acceso al resto de los dispositivos del mismo segmento de OT. Multiplique por mil veces los dispositivos individuales y podrá ver cómo proliferan las cuestiones potenciales de seguridad. Por lo tanto, la seguridad de los dispositivos con IIoT en la red OT es tan importante como todos los otros componentes de la maquinaria conectados a la red.

Los fabricantes de maquinaria necesitan cambiar el modo de asegurar las redes en una era industrial 4.0/IIoT. Como señalamos, IT y OT a veces entran en conflicto, de modo que ¿ cómo conectamos las operaciones más bajas de OT directamente a nuestro IT manteniendo la ciberseguridad? ¿Qué papel cumple la nube en este esquema? ¿Cómo podemos reconciliar la capacidad de nuestros dispositivos con IIoT para enviar datos directamente a la nube con nuestra necesidad de asegurarlos apropiadamente frente a peligros potenciales?

INTELIGENCIA EN TIEMPO-REAL: INTERFAZ PARA DIAGNÓSTICO & ADQUISICIÓN DE DATOS

By S M Abdul Basit Imam